Какой рейтинг вас больше интересует?

|

Как защитить свой смартфон от взлома?

2017-08-13 14:20:00 (читать в оригинале)

По производительности смартфоны уже давно догнали персональные компьютеры, но количество угроз для мобильных телефонов ни чуть не меньше чем для компьютеров. Большая часть пользователей смартфонов не используют антивирус, это факт, который я заметил еще давно. Системные администраторы при появлении системы android убедили пользователей что unix это то же что и android только они забыли сказать что в unix системах все устроенно немного иначе и при установке любого пакета требуется вводить банальный пароль. Так что только сам пользователь может пустить вирус себе на компьютер. Про межсетевой экран на устройствах android - это пока еще из разряда экзотики хотя интернет это сеть и все смартфоны подключены к этой сети. Однако, проблема не в отсутствии какого-то специализированного софта на смартфоне, а в незнании элементарных правил безопасности. Если вы все еще оставляете включенными неиспользуемые сервисы (например, Wi-Fi и Bluetooth), переходите по ссылкам в письмах от непроверенных источников, да и просто никогда не слышали про фишинг, то внимательно прочитайте эту статью. Методы взломаПрежде всего, как можно снять деньги со счета смартфона? Правильно, через отправку СМС на короткий номер, это можно легко сделать в фоновом режиме, специальным приложением, пользователь вообще ничего не заметит. Наиболее радикальный способ борьбы с этим заключается в подключении услуги запрет контента, например, так это выглядит у мтс. Однако, данный способ подходит не всем, многим нужна опция отправки сообщений на короткие номера. Кроме того, помимо баланса счета в телефоне может быть много чего интересного, например, привязанный номер кредитной карты в магазине приложений или какие-то сохраненные пароли для доступа к личной почте или онлайн кабинету самообслуживания банка. И это только с точки зрения обычного пользователя, если вы не работаете с конфиденциальной информацией. В противном случае все осложняется.

Осторожно, мошенники!Например, недавно была раскрыта следующая интересная схема: по Москве ездил микроавтобус, в котором сидел человек со сканирующей аппаратурой, делая остановки в людных местах. Во время остановок злоумышленники сканировали эфир на предмет открытого беспроводного соединения на мобильных телефонах. При обнаружении активного соединения предпринималась попытка подобрать пароль, как правило это удавалось, потому что использовались простые комбинации: простые слова или вообще нули. Если пароль не удавалось подобрать в течение, максимум, десяти минут, то злоумышленники переходили к следующему аппарату из списка. После удачной попытки взлома с телефона отправляли смс на платный номер, причем счет клиента не опустошался полностью, из-за чего многие клиенты так и не заметили пропажи. Мошенничество было обнаружено благодаря службе безопасности одного из сотовых операторов. Теория заговораЕсли же вы работаете с действительно ценной информацией, то забудьте все, что было сказано ранее, какие-либо меры предосторожности не помогут. Согласно недавним разоблачениям Эдварда Сноудена, АНБ может взламывать телефоны пользователей посредством отправки зашифрованного текстового сообщения на атакуемый смартфон, после чего спецслужбы могут следить за всем происходящим вокруг, делать фото, просматривать смс и списки посещаемых сайтов, источник тут. Необходимо учесть, что штаб-квартиры таких компаний, как Apple (iPhone) и Microsoft (Windows Phone) находятся в США, следовательно, у АНБ есть масса возможностей неофициально договориться с разработчиками о внедрении шпионских закладок в телефоны, которые активируются при получении соответствующего шифрованного пакета и это не просто домыслы, об этом также говорил Сноуден. Тоже самое касается и операционных систем: даже не надо ничего взламывать, подбирать ключи, искать уязвимости, можно ведь просто договориться с разработчиками. В меньшей степени это касается Google (Android), потому что у этой ОС открытый исходный код и при желании наличие закладок можно обнаружить. Теперь поговорим о банальных способах остановить злоумышленников. 1. Установите экран блокировки Да, блокировочный экран Android не выглядит серьёзной преградой – но даже он может предоставить некоторую защиту от случайных атак.Он предоставляет вам несколько возможностей разблокировки – паттерн, пин-код, пароль и Face Unlock, по крайней мере у стоковых Android-аппаратов. Из перечисленных методов наибольшей безопасностью обладает пароль. Пин-код технически более хаотичен, чем паттерн (по крайней мере, в теории). Однако паттерн, хотя и выглядит забавно, делает вас уязвимым для атак на него – которые, по подсчётам аналитиков, в идеальных условиях работают в 68 процентах случаев.Но какой бы метод защиты вы не выбрали – это всё равно лучше, чем никакой защиты вообще, и простой пароль может отразить большинство казуальных атак. Поверьте, это стоит одной секунды неудобства 50 раз в день. 2. Установите Антивирус (Anti—Malware программу) Также как и на Windows-машинах, какая-либо антивирусная программа в системе вам очень пригодится. Существует большое количество Anti-Malware программ, многие из которых бесплатны. Хорошие рекомендации заслужили Lookout, AVG и Avast. Они способны отслеживать вредоносный код, проверять устанавливаемые приложения по базе известных угроз и в целом следить за безопасной работой вашего телефона. 3. Не сохраняйте пароли Это несколько раздражает, но это правда. Сохранение пароля – это, невероятно удобно, но это и подарок небес тому, кто сумеет украсть ваш телефон. Благодаря им злоумышленник из одного телефона может извлечь логины вашей электронной почты, аккаунты социальных сетей и множество других вещей. Разумеется, другие меры безопасности, вроде экранов блокировки, предоставляют некоторую защиту, но единственным надёжным методом здесь является простой отказ от сохранения паролей. В основном их сохраняет ваш интернет-браузер – другими словами, Chrome. 4. Устанавливайте приложения ТОЛЬКО из надёжных источников Один из самых распространённых методов заражения Android – это скачивание инфицированного приложения. Антивирусная программа, как упоминалось ранее, может предоставить вам один дополнительный слой защиты против таких угроз, помечая всё, что она находит подозрительным.Но лучшей защитой, безусловно, является здравый смысл. Благодаря усилиям Google, большинство приложений в Android-магазине чисты, и угрозы исходят в основном от различных эксплойтов, которые заражают обычные приложения, к примеру, через систему рекламы. В любом случае, хорошо известные и популярные приложения с большей вероятностью будут безопасны; установка же программ с третьих ресурсов всегда будет потенциально опасной, и весь вопрос в данном случае сводится к уровню вашей наивности (или, если угодно — доверчивости). 5. Используйте удаленный контроль Не пренебрегайте функциями удаленного контроля. Сервис Google под названием Android Device Manager позволяет вам заблокировать или очистить смартфон в случае, если он был у вас украден. Само собой, для этого Android-смартфон должен быть подключен к аккаунту Google. Как только аппарат появится в сети, ваша удаленная команда на «самоуничтожение» сработает. А еще с помощью Android Device Manager можно заставить устройство зазвонить. Это помогает искать смартфон, если вы умудрились потерять его дома. 6.Позвольте Android сканировать приложения Магазин Google Play проверяет приложения, когда разработчики только добавляют их в магазин. Тем не менее, еще одна степень защиты - сканирование приложений при установке. В разделе настроек «Безопасность» отметьте галочкой пункт «Проверять приложения», чтобы операционная система изучала приложения при инсталляции и предупреждала вас в случае опасности. 7. Вовремя обновляйте операционную системуУязвимыми для взлома смартфоны становятся не только из-за вредоносных приложений, но и из-за дыр в самой операционной системе. Разработчики стараются как можно скорее латать обнаруженные бреши, а от пользователя требуется своевременная установка вышедших обновлений. Чтобы вручную проверить наличие обновлений, зайдите в настройки, найдите раздел «Система» или «О смартфоне», а затем выберите пункт «Обновление системы».

8.Используйте безопасный просмотр в браузере ChromeОдна из наиболее серьезных опасностей, поджидающих пользователя в интернете - фишинговые страницы. Сегодня они все чаще ориентируются на пользователей мобильных устройств. Внезапные всплывающие окна с уведомлением о блокировке, пугающие баннеры, предупреждающие о некоем страшном вирусе и предлагающие скачать «лекарство», которое как-раз таки и является вирусом - это лишь малая часть того, с чем можно столкнуться в глубинах Сети.К счастью, Google пытается фильтровать подобные опасные страницы. Мобильная версия браузера Chrome для Android имеет режим безопасного просмотра. В этом режиме браузер будет заблаговременно предупреждать вас о небезопасной странице. Чтобы включить безопасный просмотр, зайдите в настройки браузера, в разделе «Дополнительные» выберите пункт «Личные данные», затем отметьте галочкой пункт «Безопасный просмотр».

Подробнее: http://igate.com.ua/news/18731-6-prostyh-sposobov-obezopasit-svoj-android-smartfon

Горячие клавиши Windows которые облегчат работу.

2017-08-13 12:47:00 (читать в оригинале)

Здравствуйте, сегодня речь пойдет о горячих клавишах в WINDOWS. Горячие клавиши упрощают жизнь пользователю и многократно ускоряют работу. Чтоб не заниматься рутинным управлением мышки, напишу несколько горячих клавиш, которые Вам облегчат жизнь. Для работы в WINDOWSCtrl + Esc - Открыть меню «Пуск» (Start) Win - Открыть меню «Пуск» (Start) Ctrl + Shift + Esc - Вызов «Диспетчера задач» Alt+ Ctrl + Del - Вызов «Диспетчера задач» Win + E - Запуск «Проводника» (Explore) Win + R - Отображение диалога «Запуск программы» (Run), аналог «Пуск» — «Выполнить» Win + D - Свернуть все окна или перейти на рабочий стол Win + L - Блокировка WINDOWS Win + F1 - Вызов справки Win + Pause - Показать Свойства системы Win + F - Открыть окно поиска файлов Win + Сtrl + F - Открыть окно поиска компьютеров (для доменных сетей) Printscreen - Сделать скриншот всего экрана Alt + Printscreen - Сделать скриншот текущего активного окна Win + Tab - Выполняет переключение между кнопками на панели задач Win + Shift + Tab - Выполняет переключение между кнопками на панели задач Ctrl + A - Выделить всё, текст, объекты. Ctrl + C - Копировать, текст, объекты. Ctrl + X - Вырезать, текст, объекты. Ctrl + V - Вставить, текст, объекты. Ctrl + S - Сохранить текущий документ Ctrl + O - Открыть документ, файл Ctrl + P - Печать Ctrl + Z - Отменить последнее действие Alt + Enter Переход в полноэкранный режим и обратно Работа с текстомCtrl + A - Выделить всё, текст, объекты.

Ctrl + C - Копировать, текст, объекты.

Ctrl + X - Вырезать, текст, объекты.

Ctrl + V - Вставить, текст, объекты.

Ctrl + S - Сохранить текущий документ

Ctrl + O - Открыть документ, файл

Ctrl + P - Печать

Ctrl + Z - Отменить последнее действие

Ctrl + End - Перемещение курсора в конец документа

Ctrl + Home - Перемещение курсора в начало документа

Работа с файламиShift + F10- Menu Отображение контекстного меню текущего объекта (аналогично нажатию правой кнопкой мыши). Alt + Enter - Вызов «Свойств объекта» F2 - Переименование объекта Перетаскивание с Ctrl - Копирование объекта Перетаскивание с Shift - Перемещение объекта Перетаскивание с Ctrl + Shift - Создание ярлыка объекта Щелчки с Ctrl - Выделение нескольких объектов в произвольном порядке Щелчки с Shift - Выделение нескольких смежных объектов Enter - То же, что и двойной щелчок по объекту Delete - Удаление объекта Shift + Delete - Безвозвратное удаление объекта, не помещая его в корзину

Горячих клавиш в WINDOWS большое множество, эта статья будет дополняться.

Команды для работы с коммутаторами (switch) D-Link серии DES и DXS

2017-08-04 09:18:00 (читать в оригинале)

Для просмотра основных характеристик коммутаторов dlink используется команда: show switch Эта команда позволяет посмотреть - название модели, mac-address, vlan управления, ip-address, subnet mask, default gateway, firmware version, hardware version, serial number, system name, system location, system uptime и другие параметры коммутатора. Для просмотра загрузки процессора (CPU) существует команда. show utilization cpu Работа с конфигурацией на коммутаторах dlink Просмотр текущей конфигурации show config current_config Просмотр конфигурации в nvram. show config config_in_nvram Сохранение текущей конфигурации. save Сброс к заводским настройкам reset system Настройка ip маски и шлюза на коммутаторах dlink Настройка IP адреса и сетевой маски. config ipif [имя_интерфейса] ipaddress [ip-адрес/маска] config ipif SYS ipaddress 192.168.5.10/24 Просмотр интерфейсов управления. show ipif Задание шлюза по умолчанию. create iproute default [ip-адрес_шлюза] Пример: create iproute default 192.168.5.1 Просмотра маршрута по умолчанию. show iproute Удаление маршрута по умолчанию. delete iproute default Настройка VLAN на коммутаторах dlink Просмотр всех созданных vlan. show vlan Создание vlan. create vlan [имя_vlan] tag [номер_vlan] create vlan USER tag 813 Добавление vlan на порты. config vlan [имя_vlan] add [untagged | untagged| forbidden] [порты] Пример: config vlan USERTAG add untagged 1-3,5

config vlan USERUNTAG add tagged 8,10

config vlan USER add forbidden 9 В первом случае добавляется нетегированная (untagged) vlan на порты 1,2,3,5. Во втором случае добавляется тегированная (tagged) vlan на порты 8,10. В третьем случае запрещается прохождение vlan на 9-ом порту. Настройка vlan управления коммутатора. config ipif [имя_интерфейса] vlan [имя_vlan] ipaddress [ip-адрес/маска] state enable Пример: config ipif SYS vlan management ipaddress 192.168.2.40/24 state enable Удаление default vlan со всех портов. config vlan default delete 1-26 Настройка пользователей на коммутаторах dlink Настройка имени пользователя и пароля. create account [уровень доступа] [имя_пользователя] Пример: create account admin admin

Enter a case-sensitive new password:********

Enter the new password again for confirmation:******** show account Cменить пароль существующему пользователю. config account [имя_пользователя] Пример: config account admin

Enter a old password:********

Enter a case-sensitive new password:********

Enter the new password again for confirmation:******** Просмотр mac и arp таблиц на коммутаторах dlink Просмотр таблицы mac-адресов. show fdb Просмотр таблицы mac-адресов для определенного порта. show fdb port [номер порта] Пример: show fdb port 5 Просмотр arp табицы. show arpentry Просмотр диагностической информации по портам коммутатора dlink Просмотр режимов работы портов (Speed, Duplex, FlowCtrl). show ports Просмотр ошибок на портe. show error ports [номер_порта] Пример: show error ports 3 Просмотр статистики по всем портам. show utilization ports Установка комментария на порт коммутатора dlink config ports [номер_порта] description [коментарий] Пример: config ports 10 description my-server размер комментария может содержать до 32 символов и не должен содержать пробелы. Перезагрузка коммутатора. reboot Спасибо за внимание, надеюсь статья будет полезной.

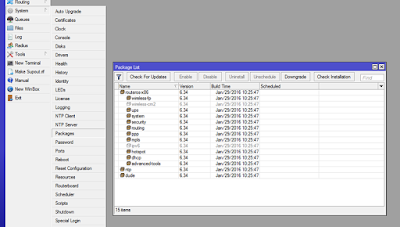

Установка сервера The Dude на MikroTik

2017-08-01 14:13:00 (читать в оригинале)

Развернуть сервер The Dude на MikroTik не сложно, делается это простой установкой пакета. Т.е. скачиваем пакет Dude нужной версии на сайте MikroTik, перетягиваем его в окно Winbox и перезагружаем систему. После этого можем увидеть пакет, в списке установленных:

Затем можем посмотреть состояние сервера Dude командой /dude print : [admin@MikroTik] > /dude print

enabled: no

data-directory: dude

status:

В моем случае сервер не запущен, что бы активировать или деактивировать сервер Dude, используется команда dude set enabled=(yes/no) мне нужно активировать сервер: [admin@MikroTik] > dude set enabled=yes

По умолчанию Dude хранит данные на системном диске, если нужно изменить директорию, в которой они будут храниться, используется команда /dude set data-directory=(место назначения)

Осторожно — майнеры-халявщики

2017-08-01 13:45:00 (читать в оригинале)

Забавная история произошла в нашем облаке этим летом. Приняв очередной звонок с сайта, наш менеджер, потирая руки, запросил 4, достаточно производительные, виртуальные машины для тестирования. Конфигурация VM: 16 CPU, 32 GB, 100 GB SSD, Windows Server 2012 R2. Срок тестирования — 1 месяц. Продолжение под катом.Клиент — представился крупным хостинговым провайдером Казахстана, указав номер телефона и сайт компании. Сославшись на какие-то сложности в законодательстве, сообщил, что собирается переводить мощности на территорию РФ и сейчас выбирает IaaS-провайдера. Среди перечисленных провайдеров были только крупные игроки рынка IaaS. В этот же день мы подготовили и передали запрошенные VM для тестирования. Ближе к середине второй недели «тестирования», менеджер решил уточнить детали — как проходит тестирование, требуется от нас помощь и т.д. Мы долгое время пытались связаться с клиентом всеми доступными способами, в ответ — тишина… На электронную почту ответа не последовало, трубку не берут. Но как показывает система мониторинга — «тестирование» идет полным ходом, с момента передачи виртуальных машин клиенту — загрузка CPU менее 96% не опускалась. Общим решением постановили, что такое отношение не имеет общее с этикой тестирования ) и решили проверить, что же происходит.Зашли на консоль VM. Логин и пароль они не потрудились поменять. В не заблокированной консоли одной из VM, нас встретил улыбающийся интерфейс майнера nicehash :) Который прекрасно себе добывал криптовалюту Monero. На остальных VM нас ожидало такое же зрелище. Судя по транзакциям, за время «тестирования», находчивые предприниматели-халявщики смогли заработать эквивалент нескольких долларов.Лавочку мы тут же прикрыли.Будьте внимательны и всегда проверяйте данные, которые предоставляет клиент. Кстати — сайт клиента оказался просто заглушкой, все ссылки вели на главную страницу.

Источник habrahabr.ru

|

Взлеты Топ 5

Падения Топ 5

|